Desde los primeros esbozos de libros blancos hasta los ecosistemas multimillonarios actuales, las sidechains se han convertido en uno de los instrumentos más versátiles para ampliar las capacidades de las blockchains.

Orígenes y marco conceptual

El dilema de la escalabilidad en las primeras cadenas de bloques

Cuando Bitcoin se lanzó en 2009 y Ethereum le siguió en 2015, ambas redes se encontraron rápidamente con un cuello de botella ahora famoso: cada nodo completo tenía que volver a ejecutar cada transacción, limitando el rendimiento a unas pocas docenas de transacciones por segundo en nombre de la descentralización. A medida que se aceleraba la adopción mundial, los mempools se atascaban, las comisiones se disparaban y los usuarios exigían una rampa de salida técnica que preservara la seguridad básica al tiempo que eliminaba los estrictos límites.

El nacimiento de la idea Sidechain

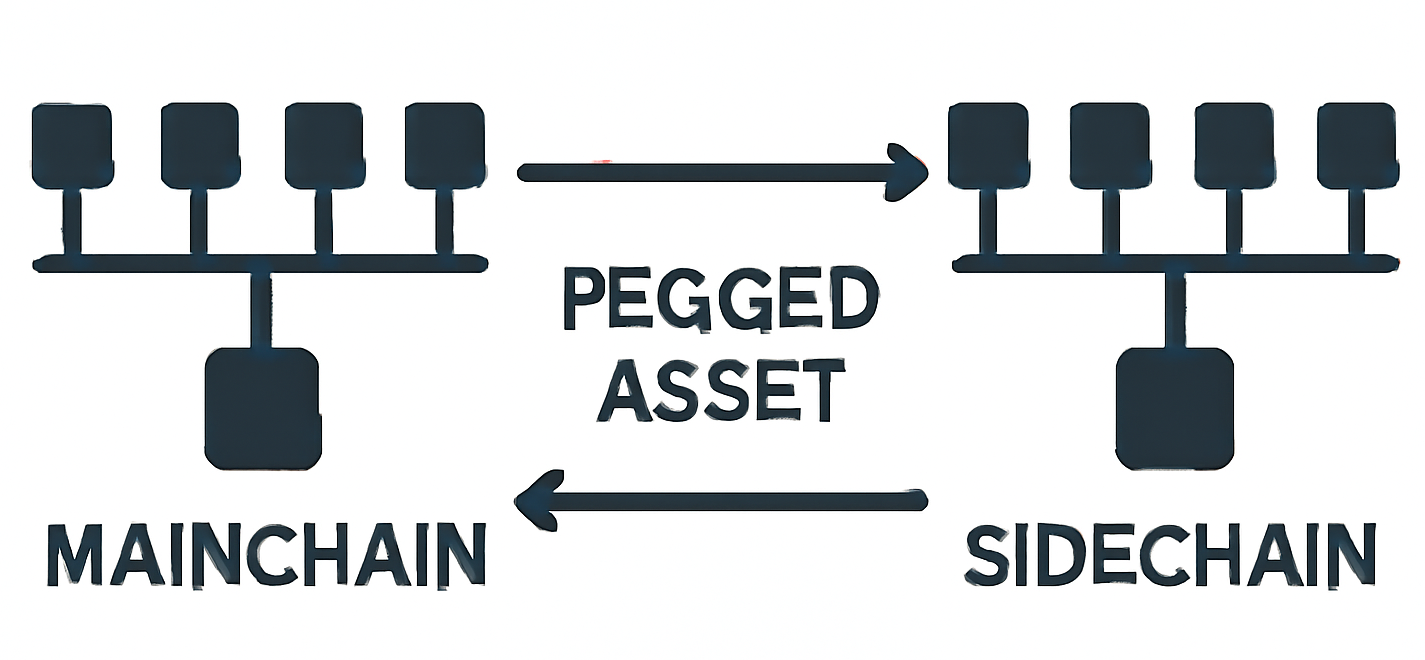

En 2014, investigadores de Blockstream publicaron un artículo en el que describían una blockchain secundaria -vinculada a la blockchain principal mediante un enlace criptográfico bidireccional- enla que los activos podrían circular libremente sin alterar las reglas de consenso de la red matriz. La propuesta prometía una caja de arena para la experimentación, permitiendo nuevos opcodes, bloques más rápidos o características de privacidad, al tiempo que permitía a los usuarios «volver» a la red principal más segura cuando lo desearan.

Cómo funcionan las cadenas laterales bajo el capó

Mecanismos bidireccionales

El corazón de cualquier arquitectura sidechain es el puente que conecta los libros de contabilidad. En general, predominan tres modelos:

| Modelo de anclaje | Lugar de depósito | Tiempo típico de finalización | Ejemplos de redes |

|---|---|---|---|

| Multisig federada | Federación de tenencia de claves | De unos minutos a unas horas | Liquid, Rootstock (temprano) |

| Basado en SPV (verificación simplificada de pagos) | Contratos inteligentes en cada cadena | ~6 bloques de la cadena principal | tBTC (v1), PowPeg RSK |

| Puente Cliente-Luz | Relés y pruebas descentralizados | De unos segundos a unos minutos | Polígono zkEVM, NEAR Rainbow |

Algoritmos de consenso dentro de las cadenas laterales

Dado que una cadena lateral define sus propias reglas de consenso, los diseñadores a menudo cambian el Proof-of-Work de la capa base, que consume mucha energía, por motores más flexibles. Las opciones más populares son:

- Proof-of-Socket (PoS)-los validadores bloquean el capital para proponer bloques, ahorrando tiempo y energía.

- Delegated Proof of Stake (DPoS): los poseedores de tokens eligen un conjunto más reducido de validadores, lo que reduce el tiempo de los bloques a segundos.

- Practical Byzantine Fault Tolerance (pBFT): los nodos utilizan rondas de votación para obtener una finalidad instantánea, lo que resulta ideal para las empresas.

Modelos de seguridad y supuestos de confianza

Una cadena lateral elegante nunca compromete las garantías de liquidación de la cadena matriz. Sin embargo, a medida que los validadores difieren, las superficies de ataque pasan de la economía de la potencia hash a los fallos de gobernanza, la colusión de claves o los errores del software puente. Por ello, los fabricantes publican auditorías formales y a menudo limitan el valor total bloqueado (TVL) durante las fases beta.

Fundamentos técnicos

Puentes y relés

Cada puente tiene tres elementos esenciales:

- Contrato de bloqueo – permite recuperar piezasde la red principal.

- Relé – alimentalaspruebasdel cliente ligero a través de las cadenas.

- Lógica Mint/Burn – crea odestruye las representaciones de las cadenas laterales (tokens «envueltos»).

Oráculos de contratos inteligentes

Datos como flujos de precios, cabeceras de bloque y pruebas Merkle necesitan transitar de un mundo a otro. Oráculos como Chainlink o Band se conectan a los contratos de transición, proporcionando atestados firmados criptográficamente que permiten migrar activos con un mínimo de confianza.

Validadores federados o descentralizados

Un validador federado delega la autoridad de firma en un comité fijo, lo que es más sencillo de poner en marcha pero sin duda más censurable. Los validadores descentralizados, en cambio, gestionan los nodos sin permiso y ponen en juego el capital, alineando las sanciones económicas con el comportamiento honesto.

Principales implementaciones de Sidechain

Rootstock (RSK) para Bitcoin

RSK vincula BTC a una cadena compatible con EVM que ejecuta bloques de 30 segundos. Un sistema híbrido «PowPeg» combina la potencia de hash de Bitcoin-merge-mined con una federación multisig de 15 de 20, permitiendo a los bitcoiners desplegar contratos Solidity sin abandonar el marco de seguridad más amplio de Bitcoin.

Cadena PoS Polygon para Ethereum

Lanzada en 2020, la cadena lateral PoS de Polygon agrupa transacciones EVM y las envía a Ethereum, alcanzando ~7.000 TPS. Un validador de valores gestiona los bloques, mientras que un puente inspirado en Plasma permite las transferencias de tokens.

Red líquida de Blockstream

Liquid está dirigida a bolsas y mostradores OTC que necesitan una liquidación rápida de grandes transferencias de bitcoins. Su tiempo de bloqueo de un minuto y el formato confidencial de las transacciones ocultan los importes, mientras que una federación dinámica de 15 por 15 asegura los activos.

Casos de uso más allá de la escalabilidad

Tokenización y emisión de activos

Las sidechains permiten a los proyectos emitir stablecoins, tokens de seguridad u objetos de juego sin inflar las tarifas de L1. Por ejemplo, el USDt de Tether circula en Liquid con etiquetas de activos confidenciales que enmascaran los saldos.

Transacciones más respetuosas con la privacidad

Al experimentar con primitivas criptográficas como Mimblewimble o zk-SNARKs, las sidechains ofrecen privacidad opcional al tiempo que mantienen intacta la red transparente principal.

Funcionalidad específica del dominio

Los estudios de videojuegos necesitan una finalidad de sub-segundos y NFT de bajo coste; los fabricantes de DeFi necesitan menores costes de gas para intercambios complejos; los consorcios de la cadena de suministro quieren permisos empresariales. Las cadenas paralelas ofrecen a cada nicho un entorno a medida.

Interacción entre Mainchain y Sidechain

Depósito de activos en Sidechain

El usuario envía 1 BTC a un script de bloqueo en la mainchain. Tras un número suficiente de confirmaciones, un relé prueba el depósito en la sidechain, donde se golpea 1 «rBTC». Desde el punto de vista del usuario, el puente parece ser un simple paso en la interfaz de usuario, pero bajo el capó, decenas de mensajes criptográficos pasan entre los clientes ligeros.

Volver a la cadena principal

Por el contrario, la quema de tokens en la sidechain desencadena una prueba de retirada. Una vez que el contrato de la cadena principal verifica las firmas y las pruebas SPV, se desbloquea el BTC inicialmente bloqueado. Algunas redes añaden periodos de impugnación para permitir a los observadores impugnar reclamaciones fraudulentas.

Consideraciones económicas y de incentivos

Estructuras tarifarias

Las tarifas de gas en las cadenas laterales suelen ser más bajas que en las L1 congestionadas, pero los costes de los puentes, sobre todo el gas de retirada, pueden dispararse si aumenta la red principal. Muchas carteras muestran estimaciones mixtas para que los usuarios no se vean sorprendidos.

Recompensas de los validadores

Los validadores ganan fichas recién acuñadas de la cadena lateral, una parte del gas o incluso monedas entregadas de la cadena principal, creando una economía paralela que, si no está bien alineada, puede fomentar el «maximalismo de la cadena lateral» a expensas de la L1.

Impacto en la acumulación de valor de la cadena principal

Lejos de canibalizarse mutuamente, las sidechains suelen aumentar la demanda del activo principal añadiendo nuevas utilidades y bloqueando las monedas fuera de la circulación líquida durante la transición.

El punto de vista de los desarrolladores

Herramientas y SDK

Frameworks como Truffle, Hardhat y Brownie siguen siendo compatibles con la mayoría de las cadenas laterales de EVM. Los canales de micropagos ‘lumino’ de RSK y el SDK Edge de Polygon permiten a los equipos crear cadenas PoS personalizadas en cuestión de horas.

Estrategias de prueba y despliegue

Los equipos suelen mantener tres instancias: un fork privado para pruebas unitarias, una red pública de pruebas que refleja los contratos puente y la red principal para producción. Los scripts de integración continua redistribuyen automáticamente los contratos en cada entorno durante la validación.

Normas de interoperabilidad

Propuestas como la EIP-3220 (Meta-Transaction Envelope) o la OP_CTV de Bitcoin pretenden estandarizar los flujos de usuario para que los monederos puedan liberarse de la complejidad entre cadenas.

Casos prácticos en producción

| Red | Cadena principal | Tipo de puesto | Consenso | TPS medio | TVL (USD) |

|---|---|---|---|---|---|

| RSK | Bitcoin | PowPeg (Federación SPV) | PoW fusionado | 100 | $400M |

| Polígono PoS | Ethereum | Checkpoint/Merkle | PoS (100 validadores) | 7,000 | $6B |

| Efectivo | Bitcoin | Federado multi-sig | Federaciones fuertes | 1,000 | $350M |

| Gnosis blockchain | Ethereum | Puente cliente ligero | poS xDai | 2,000 | $300M |